Segundo um estudo publicado no blog da Barracuda, os tipos mais comuns de cyberfraud é o Business Email Compromise, ou BEC attacks. Esses ataques são responsáveis por grandes perdas nos últimos anos, e os criminosos continuam a melhorar sua estratégia de como enganar as vítimas.

No estudo intitulado Barracuda Threat Spotlight, foram abordados diferentes tipos de ataques BEC que foram analisados pela Barracuda Sentinel Team.

Os criminosos estão a usar ataques Business Email Compromise (BEC) para obter acesso a uma conta de e-mail comercial e personificar a identidade do proprietário, a fim de roubar a empresa e os seus funcionários, clientes ou parceiros.

Na maioria dos casos, os scammers definem como alvo os funcionários com acesso às finanças da empresa ou dados de folha de pagamento e outras informações pessoalmente identificáveis.

Em detalhe

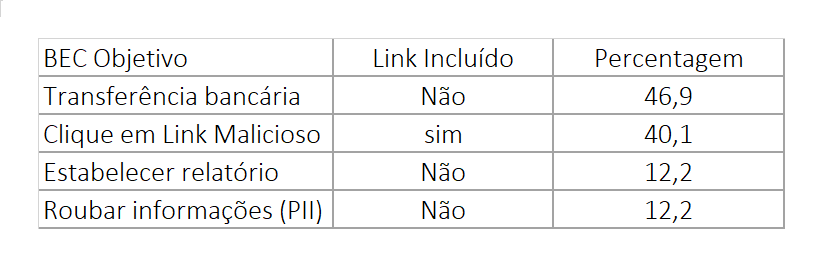

Para entender melhor as metas e a metodologia dos ataques BEC, as estatísticas de 3.000 ataques de BEC selecionados aleatoriamente pelo sistema Barracuda Sentinel foram os seguintes.

TABELA I: O objetivo dos ataques BEC como porcentagem de 3.000 ataques escolhidos aleatoriamente. 59,9% dos ataques não envolvem um link de phishing.

A tabela acima resumo o objetivo dos ataques. Os resultados mostram que os BEC mais comuns tentam enganar o destinatário a efetuar uma transferência bancária para uma conta da propriedade do atacante.

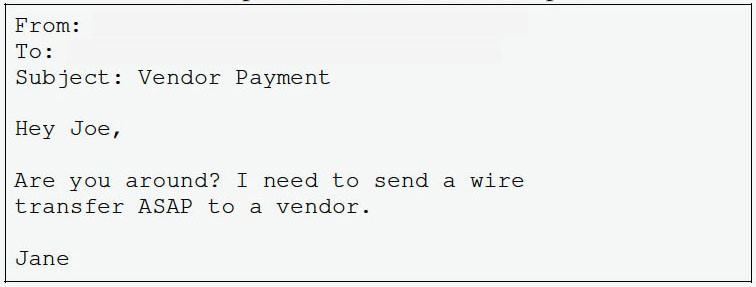

Aqui está um exemplo recente de uma transferência bancária BEC com os nomes e endereços redigidos:

Cerca de 40% dos ataques pedem ao destinatário para clicar em um link, conforme o exemplo a seguir:

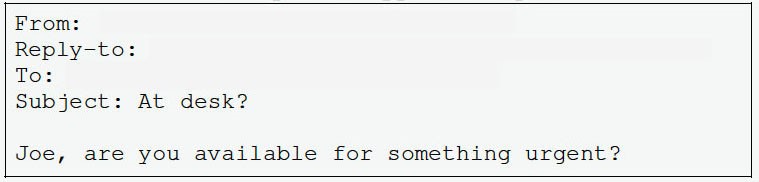

12% dos ataques tentam estabelecer rapport com o alvo iniciando uma conversa com o destinatário (por exemplo, o atacante pergunta ao destinatário se eles estão disponíveis para uma tarefa urgente). Para os e-mails de “rapport”, na grande maioria dos casos, depois que o email inicial ser respondido, o atacante solicitará uma transferência bancária.

60% dos ataques BEC não envolvem um link: o ataque é simplesmente um e-mail de texto simples destinado a enganar o destinatário para enviar uma transferência ou enviar informações confidenciais. Esses e-mails de texto simples são especialmente difíceis para os sistemas de segurança de e-mail existentes, porque geralmente são enviados de contas de e-mail legítimas, adaptados a cada destinatário e não contêm links suspeitos.

Tenha em mente que transferências de valores nunca devem ser efetuadas sem uma conversa em pessoa ou um telefonema. Mantenha-se em alerta, crie sessões de treino dentro da organização e sensibilize toda a organização para este problema.

Desfrute de relatório aqui.